La ciberseguretat s’ha convertit en una peça fonamental en l’era digital, on la informació i les dades són actius valuosos. En aquest context, explorarem la secció 2.2 de mètodes d’infiltració, abordant diverses tècniques que els especialistes en transformació digital, com vostè, han de conèixer i combatre.

2.2.1 Enginyeria Social

L’enginyeria social és un mètode d’infiltració que apunta directament als usuaris. Aquí, els atacants manipulen psicològicament les persones per obtenir informació confidencial. Ja sigui a través de correus electrònics fraudulents, trucades telefòniques enganyoses o fins i tot perfils falsos a xarxes socials, els ciberdelinqüents busquen explotar la confiança i la ingenuïtat de les víctimes.

2.2.2 Denegació de Servei (DoS)

La Denegació de Servei busca arrodonir un sistema o xarxa, fent que els serveis siguin inaccessibles per als usuaris legítims. Els atacants aconsegueixen això inundant el sistema amb tràfic fals o sobrecarregant els recursos disponibles. La defensa contra aquest tipus d’atac implica la implementació de mesures robustes de mitigació i la capacitat de mantenir l’operativitat malgrat la pressió externa.

2.2.3 DoS Distribuït

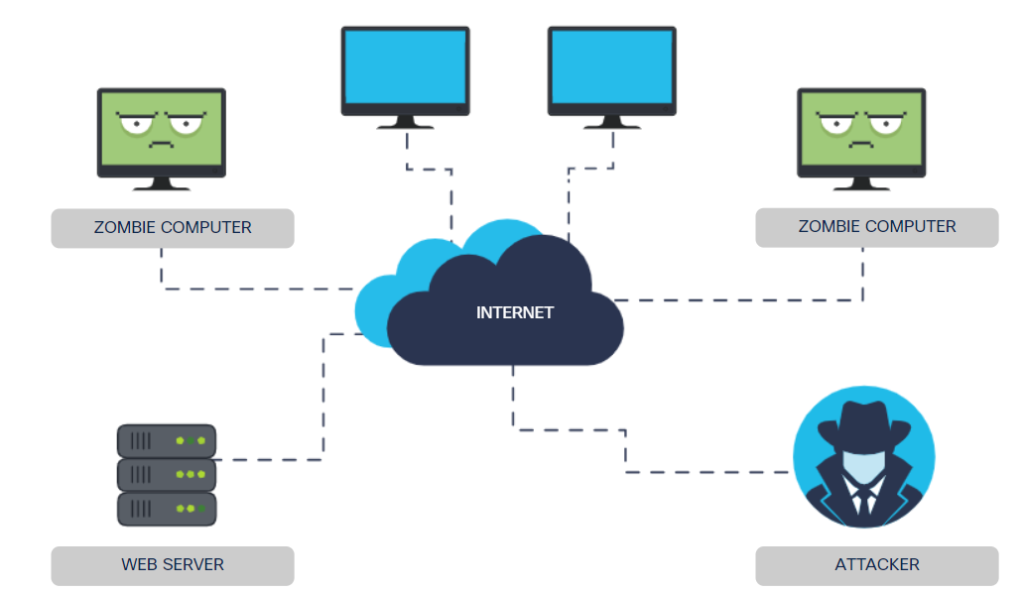

Un atac distribuït de denegació de servei (DDoS) és semblant a un atac de denegació de servei (DoS) però prové de diverses fonts coordinades. Per exemple:

Un atacant crea una xarxa (botnet) d’amfitrions infectats anomenats zombies, que són controlats per sistemes de gestió.

Les computadores zombis analitzen i infecten constantment més amfitrions, creant més i més zombies.

Quan està llest, l’hacker dóna instruccions als sistemes manipuladors perquè la botnet de zombies porti a terme un atac de DDoS.

2.2.4 Botnet

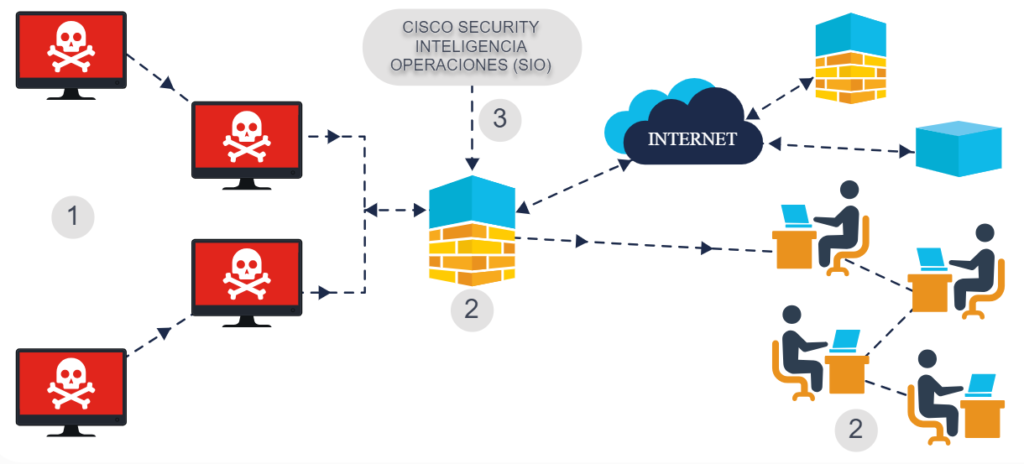

Una computadora bot es infectada generalment en visitar un lloc web, obrir un element adjunt de correu electrònic o obrir un fitxer de mitjans infectat. Una botnet és un grup de bots, connectats a través d’Internet, que poden ser controlats per un individu o grup malintencionat. Pot tenir desenes de milers, o fins i tot centenars de milers, de bots que normalment es controlen a través d’un servidor de comandament i control.

Aquests bots es poden activar per distribuir malware, llançar atacs DDoS, distribuir correu electrònic no desitjat o executar atacs de contrasenya per força bruta. Els ciberdelinqüents solen llogar botnets a tercers amb fins nefastos.

Moltes organitzacions, com Cisco, forcen les activitats de xarxa a través de filtres de tràfic de botnet per identificar qualsevol ubicació de botnet.

2.2.5 Atacs en el Camí

Els atacs en el camí aprofiten vulnerabilitats en la comunicació entre dos punts, interceptant o modificant dades en trànsit. La implementació de xifrat i protocols de seguretat adequats és essencial per mitigar aquests riscos i protegir la confidencialitat de la informació transmesa.

2.2.6 Enverinament SEO

L’enverinament SEO implica manipular els resultats dels motors de cerca per dirigir els usuaris a llocs web maliciosos. La consciència sobre les pràctiques de SEO i la implementació de mesures per detectar i prevenir l’enverinament SEO són essencials per mantenir la integritat de la presència en línia.

2.2.7 Descifrat de Contrasenyes de Wi-Fi i 2.2.8 Atacs de Contrasenya

El descifrat de contrasenyes de Wi-Fi i els atacs de contrasenya són mètodes comuns per accedir a sistemes protegits. La implementació de polítiques de contrasenyes robustes, l’autenticació de dos factors i la conscienciació dels usuaris són essencials per prevenir l’accés no autoritzat.

2.2.9 Temps de Craqueig i 2.2.10 Amenaces Persistents Avançades

Entendre els temps de craqueig de contrasenyes i reconèixer les amenaces persistents avançades són aspectes clau en la ciberseguretat. La implementació de polítiques de canvi de contrasenyes, la monitorització constant i la resposta ràpida a amenaces persistents són pràctiques essencials.

2.2.11 Depèn de Vostè

La última secció, «Depèn de Vostè», destaca la responsabilitat individual i col·lectiva en la seguretat cibernètica. La formació contínua, l’actualització de sistemes i la col·laboració en la comunitat digital són elements crucials per fer front a les amenaces digitals.

En conclusió, la comprensió profunda d’aquests mètodes d’infiltració proporciona als especialistes en transformació digital les eines necessàries per reforçar la ciberseguretat. La vigilància constant, l’adaptabilitat i la col·laboració són fonamentals en la lluita contra les amenaces digitals.

(1) ¿Qué es un ataque de denegación de servicio (DoS)? – Cloudflare. https://www.cloudflare.com/es-es/learning/ddos/glossary/denial-of-service/.

(2) Qué es un ataque de denegación de servicio (DoS) y cómo evitarlo. https://ciberseguridadglobal.com/que-es-ataque-denegacion-servicio/.

(3) ¿Qué es una ataque de denegación de servicio (DoS)?. https://blog.sarenet.es/ataque-de-denegacion-de-servicio/.

(4) ¿Qué son los ataques DoS y DDoS? | Ciudadanía | INCIBE. https://www.incibe.es/ciudadania/blog/que-son-los-ataques-dos-y-ddos.

(5) Social engineering: 5 ejemplos de ataques de ingeniería social. https://www.metacompliance.com/es/blog/phishing-and-ransomware/5-examples-of-social-engineering-attacks.

(6) Ataque de denegación de servicio – Wikipedia, la enciclopedia libre. https://es.wikipedia.org/wiki/Ataque_de_denegaci%C3%B3n_de_servicio.

(7) DoS vs. DDoS: ¿Cuál es la diferencia? | Fortinet. https://www.fortinet.com/lat/resources/cyberglossary/dos-vs-ddos.

(8) ¿Qué son los ataques DDoS y cómo evitarlos? – Kaspersky. https://latam.kaspersky.com/resource-center/threats/ddos-attacks.

(9) ¿Qué es la Ingeniería Social? | IBM. https://www.ibm.com/es-es/topics/social-engineering.

(10) Qué es la ingeniería social y cómo impedirla | AVG. https://www.avg.com/es/signal/what-is-social-engineering.

(11) Ingeniería Social: Corrompiendo la mente humana. https://revista.seguridad.unam.mx/numero-10/ingenier%C3%AD-social-corrompiendo-la-mente-humana.

(12) Ingeniería social: en qué consiste y claves para evitar ataques – UNIR. https://www.unir.net/ingenieria/revista/ingenieria-social/.

(13) ¿Qué es la ingeniería social? | Definición – Kaspersky. https://latam.kaspersky.com/resource-center/definitions/what-is-social-engineering.

(14) Botnet – Wikipedia. https://en.wikipedia.org/wiki/Botnet.

(15) ¿Qué es botnet? – Definición y cómo funciona | Proofpoint ES. https://www.proofpoint.com/es/threat-reference/botnet.

(16) What Is a Botnet? Definition, How They Work & Defense | Okta. https://www.okta.com/identity-101/botnet/.

(17) Botnet – Wikipedia, la enciclopedia libre. https://es.wikipedia.org/wiki/Botnet.

(18) ¿Qué es un ataque de denegación de servicio (DoS)? – Cloudflare. https://bing.com/search?q=Denegaci%c3%b3n+de+servicio.

(19) Denegación de servicio | F5. https://www.f5.com/es_es/glossary/denial-of-service.

(20) ¿Qué es una denegación de servicio? – Culturación. https://culturacion.com/que-es-una-denegacion-de-servicio/.

(21) ¿Qué es la denegación de servicio (DoS)? – Check Point Software. https://www.checkpoint.com/es/cyber-hub/cyber-security/what-is-denial-of-service/.